Почему «автобэкап включён» часто не спасает

В корпоративной практике бэкап считается рабочим не тогда, когда «что-то куда-то копируется», а когда выполнены три условия: понятный RPO (сколько данных можно потерять), понятный RTO (за сколько поднимемся) и доказанный сценарий восстановления. Проблема типичного «автобэкапа по расписанию» в том, что он часто закрывает только третью часть задачи – факт копирования, но не консистентность данных и не проверку восстановления.

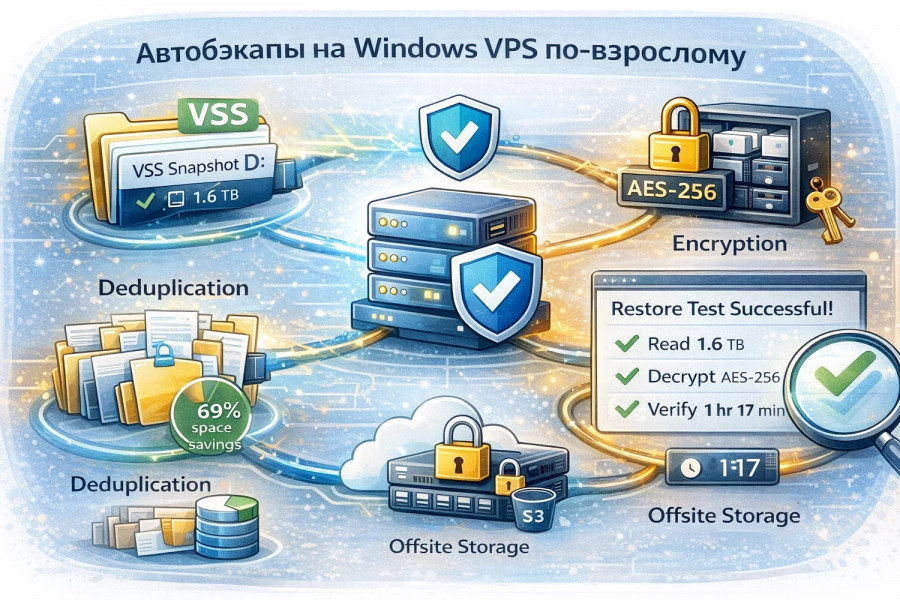

На Windows VPS это проявляется особенно ярко. Виртуальный сервер живёт в инфраструктуре провайдера, и многие надеются на «снапшоты на стороне хостинга». Снапшот гипервизора может быть полезен как быстрый откат, но бэкапом в строгом смысле он не является: у вас нет независимой копии, нет контроля над политикой хранения, а консистентность приложений внутри ОС остаётся вопросом. Поэтому «по-взрослому» – это когда у вас есть собственная цепочка: VSS для корректного снимка, механизм резервного копирования, шифрование, изоляция и регулярный тест восстановления.

В качестве площадки с быстрым развёртыванием Windows-сервера и понятной панелью управления упомянем VPS.house. Но ключевой момент – не конкретный сервис, а архитектура бэкапов, которую можно воспроизвести на любом Windows VPS.

База терминов, без которых легко ошибиться

VSS и «консистентность»

Volume Shadow Copy Service (VSS) – механизм Windows, который позволяет создать теневую копию тома так, чтобы приложения могли согласованно «заморозить» запись и сбросить буферы. Важная деталь: это не «файловая копия», а координированный снимок состояния, который затем используют утилиты бэкапа и резервного копирования. Админский инструмент vssadmin позволяет смотреть и управлять теневыми копиями и связанными компонентами.

Дедупликация

Data Deduplication в Windows Server – серверная функция, которая уменьшает объём хранилища за счёт поиска повторяющихся блоков (чанков) данных и хранения их в единственном экземпляре. Это особенно заметно на наборах похожих файлов, архивах, версиях сборок, установочных пакетах, копиях профилей и т.п.

Шифрование

Для бэкапов шифрование нужно не «ради галочки», а потому что резервные копии обычно содержат максимально чувствительные данные: базы, ключи, конфиги, истории переписки, документы. В Windows есть штатные способы включить шифрование диска, например через Enable-BitLocker (PowerShell).

С чего начать: минимальная модель угроз и цели бэкапа

Перед настройками стоит коротко ответить на три вопроса – это экономит дни, когда случается инцидент.

- Что именно защищаем:

– систему (C:), чтобы быстро поднять сервер «как был»

– данные (D:/E:), чтобы не потерять базу/файлы

– конфигурацию (скрипты, ключи, настройки, политики), чтобы воспроизвести инфраструктуру - От чего защищаем:

– человеческая ошибка (удалили папку, перезаписали конфиг)

– логическая порча (битые данные из-за сбоя)

– шифровальщик (самый неприятный сценарий – когда доступ есть, а данные уже зашифрованы)

– сбой хранилища/провайдера (редко, но бывает) - Какие метрики считаем приемлемыми:

– RPO 15 минут, 1 час, сутки

– RTO 30 минут, 2 часа, день

Дальше решения будут техническими, но их логика всегда привязана к этим ответам.

Правильная раскладка дисков на Windows VPS

Самый частый провал в бэкапах – хранить резервные копии на том же диске и под теми же правами, что и рабочие данные. Это удобно – и это же делает шифровальщик «успешным по умолчанию».

Практичный минимум:

- – C: система и приложения

- – D: данные (базы, файлы проекта, рабочие каталоги)

- – E: локальный «стейджинг» под бэкапы (короткое хранение, например 1-3 дня)

Даже если у вас один виртуальный диск, логически разделить тома всё равно полезно: для политики доступа, для мониторинга очередей диска, для контроля роста. И самое важное – для выноса долговременного хранения во внешний контур: другой сервер, объектное хранилище, отдельный репозиторий.

Уровни резервного копирования: что выбирать и как комбинировать

1. Быстрый откат: VSS + локальные теневые копии

Теневые копии удобны для мелких ошибок «верни файл как был». Но их нельзя считать единственным бэкапом: они живут на том же хранилище и доступны из той же ОС. Зато как слой №1 они дают скорость.

Проверка состояния VSS в системе:

- – список writers (кто участвует в консистентности)

- – наличие ошибок

- – объём и расписание

Инструментарий для диагностики VSS – vssadmin.

2. Системный бэкап: Windows Server Backup (wbadmin)

Если нужен «поднимаем сервер целиком», штатный вариант – Windows Server Backup и wbadmin. Он умеет работать по расписанию и поддерживает параметры, связанные с VSS (в том числе режим VSS Full для приложений, которые различают тип снимка).

Практическая логика такая:

- – раз в сутки – бэкап системы (bare metal / critical volumes)

- – чаще – бэкап данных (если RPO меньше суток)

Плюс: минимум внешних зависимостей. Минус: для «красивой» 3-2-1 стратегии всё равно нужно выносить копии наружу и продумывать хранение.

3. Данные приложений: файлы, базы, «горячие» каталоги

Файлы копировать проще всего, но важно не попасть в ловушку: некоторые приложения держат файлы открытыми или пишут транзакционно. Тогда VSS обязателен, а иногда нужен ещё и «application-aware» подход: дамп базы, остановка сервиса на секунды, экспорт конфигурации и т.д.

«По-взрослому»: политика хранения и 3-2-1 без фанатизма

Классическая идея 3-2-1 читается так: 3 копии данных, на 2 разных типах носителей, 1 – вне площадки. На VPS это адаптируют проще:

- – Копия №1: рабочие данные на сервере

- – Копия №2: локальный стейджинг (E:) с короткой историей

- – Копия №3: вынос во внешний контур (второй VPS, объектное хранилище, отдельный файловый репозиторий)

Важно: внешний контур должен быть защищён от «тех же прав». Если ransomware попал на Windows VPS и получил админские права, он должен не суметь зашифровать третью копию автоматически. Это достигается не «антивирусом», а ограничением доступа и раздельными учётками.

Дедупликация: где уместна и как не выстрелить в ногу

Data Deduplication – сильный инструмент, но его надо включать осмысленно. Она работает лучше всего там, где много повторов:

- – архивы и инсталляторы

- – версии сборок

- – профили/домашние каталоги

- – резервные копии на уровне файлов (в особенности если это похожие данные между днями)

В Windows Server функция Data Deduplication ставится как роль/компонент, и Microsoft прямо описывает её назначение – снижение потребления диска за счёт устранения повторов.

Где осторожнее:

- – высоконагруженные базы данных и журналы транзакций (там чаще важнее предсказуемая задержка записи)

- – каталоги, где постоянно идёт интенсивная запись мелких блоков

Рабочий подход: дедуп включают на томе/каталоге, где лежат «тяжёлые» и повторяющиеся данные бэкапов или артефактов, но не на «горячем» томе базы. Если сомневаетесь – начните с тома под хранение бэкапов, а не с тома приложения.

Шифрование: что именно шифровать на Windows VPS

Шифровать можно по-разному, и выбор зависит от сценария.

Вариант A: шифрование тома под бэкапы (BitLocker)

Если у вас есть отдельный том E: под локальные копии, логично шифровать именно его. В Windows Server это можно делать штатными средствами, включая PowerShell-командлет Enable-BitLocker.

Ключевой организационный момент – хранение recovery key и процедурный доступ:

- – ключи должны жить вне сервера (в защищённом хранилище, у ответственных)

- – права на отключение/настройку шифрования не должны совпадать с правами обычного админа приложения

Вариант B: шифрование на уровне архива/репозитория

Если копии уезжают во внешний контур, иногда проще шифровать сам архив/репозиторий (особенно если бэкап делается утилитой, которая уже шифрует AES-256 и хранит метаданные). Плюс – переносимость. Минус – контроль ключей и риск «потеряли пароль – потеряли бэкап».

Идеальная схема часто комбинирует оба подхода: локальный том зашифрован + бэкапы дополнительно шифруются перед отправкой во внешний контур.

Разделение прав: главный анти-шифровальщик

Самая практичная защита бэкапов от шифровальщиков – не антивирус, а правильная модель доступа.

Минимум, который реально работает:

- – отдельная учётная запись для задач бэкапа (не администратор домена/сервера)

- – отдельная учётная запись для доступа к внешнему хранилищу (только запись, без удаления, если архитектура позволяет)

- – запрет интерактивного входа для «backup service account»

- – хранение скриптов бэкапа в каталоге, где обычный пользователь/приложение не имеет прав на изменение

Тогда даже при компрометации RDP-учётки или приложения атакующему сложнее уничтожить историю копий.

Пошаговый план настройки: рабочая схема за один вечер

Ниже – последовательность, которую удобно применять на новом Windows VPS без «танцев» и без зависимости от экзотических инструментов.

Шаг 1. Подготовить Windows Server и обновления

Для задач VSS, журналирования, безопасности и совместимости логичнее выбирать актуальные Windows Server (2019/2022/2025). Дальше:

- – обновления ОС

- – включённый Windows Firewall

- – ограничение RDP по IP (где возможно)

- – отдельный административный пользователь, не «Administrator»

Шаг 2. Включить Windows Server Backup и спланировать задания

Windows Server Backup ставится компонентом. После этого можно использовать wbadmin для запуска и поддержки сценариев бэкапа, включая параметры, связанные с VSS.

Практическая схема:

- – ежедневный бэкап системного тома и критических компонентов

- – более частые бэкапы данных (если нужно)

- – хранение на E: коротко, затем отправка во внешний контур

Шаг 3. Проверить здоровье VSS до того, как оно понадобится

Ошибка VSS в момент инцидента – классика. Поэтому VSS проверяют заранее:

- – состояние writers

- – наличие зависших теневых копий

- – объём под shadow storage

vssadmin – базовый инструмент контроля и диагностики.

Шаг 4. Настроить дедупликацию на томе хранения бэкапов (по ситуации)

Если бэкапы файловые или содержат много повторяющихся артефактов – дедуп резко снижает рост хранилища. Это именно серверная функция Windows Server.

Рекомендация из практики:

- – дедуп на томе «BackupStorage»

- – не трогать том с активной базой/журналами, пока не измерили эффект

Шаг 5. Шифрование: закрыть самый «вкусный» слой

В первую очередь шифруют то, что легче всего унести: хранилище бэкапов и внешние копии. Для BitLocker есть штатный командлет Enable-BitLocker.

Важный нюанс для VPS: восстановление после инцидента часто делается «с нуля» на новом сервере. Значит, ключи и пароли от бэкапов должны быть доступны вне текущей машины – иначе при полной потере VPS вы потеряете и возможность расшифровать.

Шаг 6. Настроить внешний контур и сделать его «неудобным» для атаки

Внешний контур – это не просто «вторая папка». Это место, куда:

- – у процесса на сервере минимум прав

- – нет интерактивного входа

- – желательно есть политика против удаления (на уровне прав или политики хранилища)

Смысл прост: даже если Windows VPS заражён, последняя линия обороны должна оставаться живой.

Самое важное: тест восстановления, без которого бэкапа «нет»

Тест восстановления – это не «теоретически можно», а регулярная процедура, как смена масла в машине. Иначе вы узнаете о проблеме в худший момент.

Минимальный регламент:

- – раз в месяц – восстановление выборочных файлов (папка проекта, конфиг, выгрузка базы)

- – раз в квартал – восстановление «на чистый сервер» (в отдельный тестовый VPS), чтобы измерить реальный RTO

- – после любых изменений (обновили приложение, поменяли расположение данных, добавили диск) – внеплановая проверка

Что проверять в тесте:

- Бэкап действительно читается и расшифровывается

- Приложение стартует и данные непротиворечивы

- Логи и права доступа восстанавливаются корректно

- Сценарий занимает предсказуемое время

Если тест показал «слишком долго» – это не повод закрыть задачу, это повод улучшить план: добавить слой быстрых копий, поменять частоту, оптимизировать объём, вынести тяжёлые данные в отдельный контур.

Типовые ошибки, которые дорого обходятся

- Бэкап лежит на том же диске и доступен тем же правам

- VSS не проверяли год, а потом внезапно «writer failed»

- Шифрование включили, но ключи хранятся на том же сервере

- Дедуп включили на «горячем» томе базы и получили непредсказуемые задержки

- «Снапшот у провайдера» приняли за полноценный бэкап

- Нет теста восстановления – значит, нет уверенности в RTO/RPO

Итог: взрослый автобэкап – это система, а не галочка

Надёжные бэкапы на Windows VPS – это не один инструмент, а связка практик: VSS даёт консистентный снимок, Windows Server Backup или другой механизм – управляемую копию, дедуп – экономику хранения, шифрование – защиту от утечек, раздельные права – устойчивость к шифровальщикам, а тест восстановления – доказательство, что всё это действительно работает.

В качестве примера среды для практической проверки сценариев резервного копирования можно рассматривать VPS.house, где Windows VPS разворачиваются быстро и позволяют без лишних задержек протестировать восстановление, откат и корректность всей цепочки автобэкапа.

Когда эта цепочка настроена, «инцидент» превращается из катастрофы в процедуру: подняли чистый сервер, восстановили данные, проверили сервисы, вернули доступ. И именно так выглядят автобэкапы по-взрослому – без магии и без надежды на удачу.